POLÍTICA DE SEGURANÇA DA INFORMAÇÃO

1. OBJETIVO

Esta Política tem por finalidade estabelecer os princípios e diretrizes que orientam a

estrutura de segurança da informação da Hyper Wallet Instituição de Pagamento Ltda.

(“Hyper”), visando garantir a confidencialidade, integridade, disponibilidade, autenticidade e

rastreabilidade das informações sob sua guarda.

A Hyper reconhece que a segurança da informação constitui um pilar essencial para a

confiança de seus clientes, parceiros, colaboradores e demais partes interessadas. Esta

Política observa, de forma integrada e proporcional ao seu porte e complexidade, os

dispositivos da Resolução BCB no 85/2021, que trata das regras aplicáveis à abertura,

manutenção e encerramento de contas de pagamento.

2. ABRANGÊNCIA

Aplica-se a todos os ambientes físicos e lógicos da Hyper, alcançando seus sistemas,

redes, bases de dados, infraestrutura tecnológica e processos operacionais. Estende-se

também a todos os colaboradores, prestadores de serviços, fornecedores, parceiros

comerciais, correspondentes e quaisquer terceiros que, por contrato ou autorização, tenham

acesso a ativos informacionais da instituição.

3. PRINCÍPIOS E FUNDAMENTOS

A Hyper adota uma abordagem baseada em risco para a segurança da informação,

garantindo que os controles implementados estejam alinhados à criticidade dos processos,

à sensibilidade dos dados tratados e ao grau de exposição identificado. São observados os

princípios da confidencialidade, integridade, disponibilidade, autenticidade, responsabilidade

e rastreabilidade. A informação é tratada como um ativo estratégico, sujeito a classificação

quanto ao seu nível de sensibilidade: pública, de uso interno ou confidencial. Essa

classificação determina o grau de proteção aplicável e o conjunto de controles obrigatórios.

4. SEGURANÇA NA ABERTURA, MANUTENÇÃO E ENCERRAMENTO DE CONTAS DE

PAGAMENTO

Em atendimento à Resolução BCB no 85/2021, a Hyper adota mecanismos técnicos e

organizacionais adequados para garantir a segurança das informações coletadas e tratadas

no ciclo de vida das contas de pagamento. As informações cadastrais, contratuais e

transacionais são armazenadas em ambiente seguro, criptografadas sempre que

necessário e protegidas contra acesso não autorizado, modificação indevida, destruição

acidental ou uso impróprio.

A identificação e a autenticação dos usuários são realizadas por meio de procedimentos

robustos, como uso de múltiplos fatores de autenticação, senhas fortes e sistemas de

validação baseados em risco. Os registros das movimentações das contas são mantidos de

Documento: Política de Segurança da Informação

Classificação: [ ] Confidencial [x] Uso Interno [ ] Público

Versão: 1.0

forma íntegra e rastreável, com logs auditáveis e segregação de acessos. As rotinas de

encerramento de contas são formalizadas, auditáveis e asseguram o correto bloqueio de

acessos, bem como a preservação das informações pelo prazo legal.

5. INFRAESTRUTURA TECNOLÓGICA E CONTROLES LÓGICOS

A Hyper mantém uma infraestrutura tecnológica segregada por ambientes (produção,

homologação e desenvolvimento), protegida por mecanismos de segurança como firewalls,

criptografia, sistemas de detecção de intrusão, antivírus, autenticação forte e controle de

acessos baseado em perfis.

Os dados sensíveis são armazenados de forma segura, com backups periódicos

validados e políticas de retenção compatíveis com as exigências regulatórias. O acesso

lógico é concedido conforme matriz de permissões previamente definida e periodicamente

revisada, sendo imediatamente revogado em caso de desligamento ou mudança de função.

6. SEGURANÇA FÍSICA E CONTROLE AMBIENTAL

As dependências físicas da Hyper, inclusive aquelas utilizadas por terceiros que prestam

serviços críticos, são protegidas por controles de acesso com registro, videomonitoramento

e barreiras físicas compatíveis com o nível de sensibilidade da operação. A entrada e

permanência em áreas restritas exigem autorização expressa e identificação dos usuários.

Equipamentos, ativos de rede e documentos sensíveis são armazenados em locais seguros

e com acesso limitado.

7. TRATAMENTO DE INCIDENTES E PLANOS DE CONTINGÊNCIA

A Hyper possui processo estruturado para identificação, tratamento e registro de

incidentes de segurança da informação, incluindo vazamentos de dados, acessos indevidos

e falhas de integridade. Toda ocorrência relevante é analisada com base em seu impacto

potencial e comunicada às autoridades competentes, quando aplicável. A instituição

mantém planos de continuidade de negócios e recuperação de desastres com testes

periódicos, assegurando a disponibilidade dos serviços em situações adversas.

8. TERCEIROS E FORNECEDORES

A contratação de terceiros com acesso a informações, sistemas ou ambientes da Hyper

exige avaliação prévia de riscos e previsão contratual de cláusulas específicas de

segurança da informação, confidencialidade e responsabilidade. A aderência às normas

internas da instituição é condição obrigatória para o início e a continuidade do

relacionamento.

9. TREINAMENTO, CONSCIENTIZAÇÃO E CULTURA DE SEGURANÇA

Todos os colaboradores da Hyper são submetidos a treinamentos regulares sobre

segurança da informação, ética digital, prevenção a fraudes e proteção de dados. O

Documento: Política de Segurança da Informação

Classificação: [ ] Confidencial [x] Uso Interno [ ] Público

Versão: 1.0

conteúdo dos treinamentos é revisto periodicamente para refletir as ameaças emergentes e

os requisitos regulatórios aplicáveis. São promovidas campanhas internas de

conscientização com foco na responsabilidade individual pela proteção da informação e

mitigação de riscos humanos.

10. GOVERNANÇA, MONITORAMENTO E AUDITORIA

A Política de Segurança da Informação integra o Sistema de Controles Internos da Hyper

e está vinculada às práticas de gestão de riscos, conformidade e auditoria interna. Os

controles de segurança são monitorados continuamente e auditados periodicamente, com

reporte à alta administração. O Comitê de Riscos e a Diretoria Executiva são informados

sobre os indicadores relevantes, planos de ação e resultados de testes de segurança.

11. REVISÃO, APROVAÇÃO E VIGÊNCIA

Esta Política é revisada, no mínimo, uma vez por ano, ou sempre que ocorrerem

alterações relevantes nos processos internos, sistemas tecnológicos, estrutura

organizacional ou nas normas aplicáveis. Toda versão revisada deve ser formalmente

aprovada pela Diretoria Executiva e publicada para ciência e cumprimento por todos os

públicos internos e externos envolvidos.

12. CONEXÃO COM POLÍTICAS INTERNAS

Esta Política de Segurança da Informação integra o conjunto de políticas e

procedimentos da Hyper voltados à conformidade regulatória e segurança da informação,

sendo parte integrante do Sistema de Controles Internos.

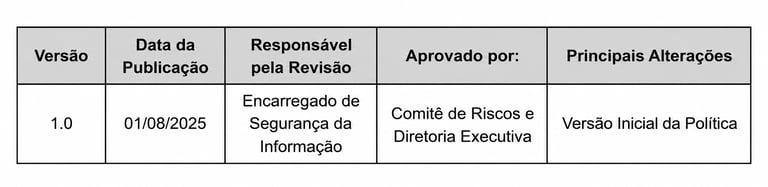

13. CONTROLE DE ALTERAÇÕES

Este documento está sujeito a revisão periódica para garantir sua conformidade com a

legislação vigente, com os normativos do Banco Central do Brasil e com as melhores

práticas de segurança da informação. Todas as alterações são registradas e controladas

conforme o quadro a seguir: